企业网络安全建设面临攻防不对称的结构性困境:攻击者只需突破单点即可得手,而防御方必须构建无死角的完整体系。这种复杂性要求安全团队建立系统化的规划方法论,将分散的技术要素、管理流程与业务场景整合为有机整体。

结构化思维工具在此场景下展现出独特价值——通过层级化、可视化的信息组织方式,将抽象的安全策略转化为可执行的架构蓝图。本文以企业网络防护体系规划为场景,结合具体案例阐述结构化方法在架构梳理与威胁分析中的实践路径。

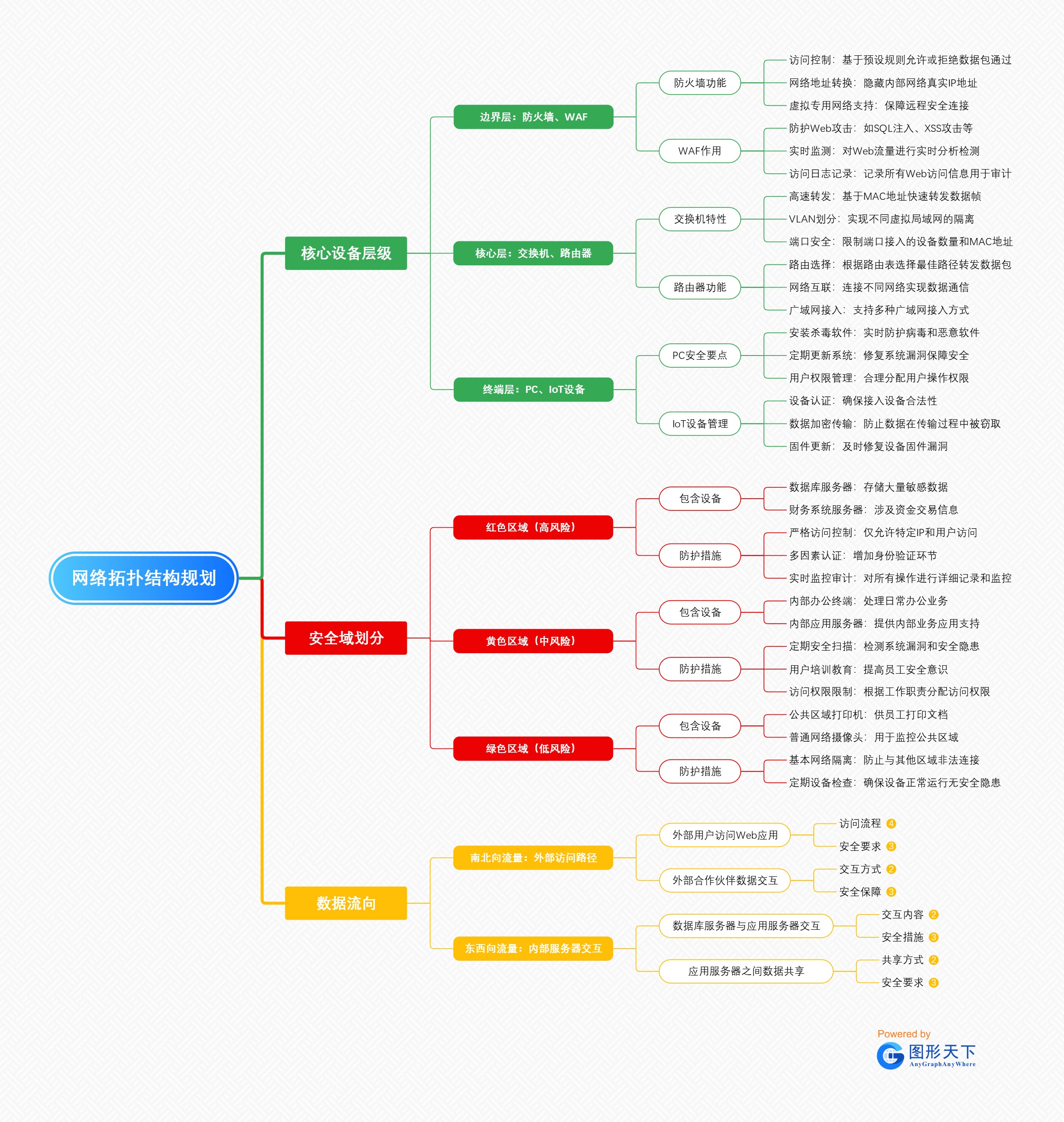

网络拓扑结构的分层规划

网络架构是安全防护的物理基础,清晰的拓扑规划能有效避免防护盲区。

合理的架构设计应遵循"分层防御、域间隔离"原则,从三个维度展开:

1. 核心设备层级设计

● 边界层作为网络出入口,需部署防火墙与Web应用防护系统。防火墙承担访问控制、地址转换与VPN接入功能;WAF则专注于Web流量分析,拦截SQL注入、XSS等应用层攻击,并留存审计日志。

● 核心层由交换机与路由器构成网络骨干。交换机通过VLAN划分实现广播域隔离,结合端口安全策略限制接入设备;路由器负责跨网段流量调度与广域网互联,其路由策略直接影响数据传输路径的安全性。

● 终端层涵盖PC与IoT设备,是攻击面最广的环节。PC端需建立杀毒软件部署、系统补丁更新与权限最小化的基线标准;IoT设备则应实施接入认证、传输加密与固件生命周期管理。

2. 安全域风险分级

基于资产价值与暴露面差异,网络应划分为不同安全等级的区域:

● 红色区域(高风险):承载数据库、财务系统等核心资产,实施IP白名单、多因素认证与全量操作审计

● 黄色区域(中风险):覆盖办公终端与内部应用,通过定期漏洞扫描、安全意识培训与基于角色的访问控制降低风险

● 绿色区域(低风险):包含公共打印机、监控摄像头等设施,采用基础网络隔离与定期巡检机制

3. 数据流向管控

区分南北向(外部访问)与东西向(内部交互)流量特征:

● 南北向流量需经过防火墙过滤、WAF检测后抵达Web服务器,全程采用TLS加密并记录访问日志;与外部合作伙伴的数据交换应通过VPN或SFTP加密通道完成,配套身份双向认证与完整性校验。

● 东西向流量中,数据库与应用服务器的交互需实施访问权限精细化控制与操作日志记录;应用服务器间的数据共享应通过消息队列或共享存储实现,配套传输加密与资源监控机制。

安全威胁分析框架构建

威胁分析需要整合漏洞扫描、攻击面评估与历史事件数据,建立结构化的分析范式。

以SQL注入这一典型Web威胁为例,完整的分析框架应包含:

1. 威胁类型识别

● 漏洞维度需关注输入验证缺陷(特殊字符过滤缺失、验证机制不统一)与数据库配置隐患(账户权限过高、错误信息泄露)。攻击维度则需区分基于错误回显的注入(利用报错信息推断库结构并窃取数据)与盲注攻击(通过布尔条件或时间延迟判断执行结果)。

2. 影响范围评估

● 数据泄露风险按敏感程度与泄露规模分为三级:低风险(非敏感信息、少量记录)、中风险(部分敏感信息、较大规模)、高风险(核心机密数据、全库泄露)。业务中断时长则依据恢复复杂度分为短时(小于1小时,单模块故障)、中时(1-6小时,部分系统瘫痪)、长时(大于6小时,核心数据损毁)。

3. 应对策略体系

● 技术层面应实施输入验证规则(长度/类型检查、正则过滤)、参数化查询(预编译语句隔离用户输入)、数据库加固(最小权限原则、错误信息隐藏)以及监测预警(IDS/IPS部署、全量日志审计)。

● 管理层面需建立安全培训机制(定期攻防演练、安全意识考核)与制度规范(安全开发标准、应急响应流程),形成技术与管理双轮驱动的防御闭环。